Výrobní firma zachytila ransomware před šifrováním

Středně velký výrobní podnik, 850 zaměstnanců, 3 výrobní závody

Výzva: Firma provozovala OT/IT prostředí s průmyslovými řídicími systémy napojenými na firemní síť. Bezpečnostní tým dvou analytiků nebyl schopen pokrýt monitoring 24/7. Při předchozím incidentu trvalo odhalení průniku 11 dní.

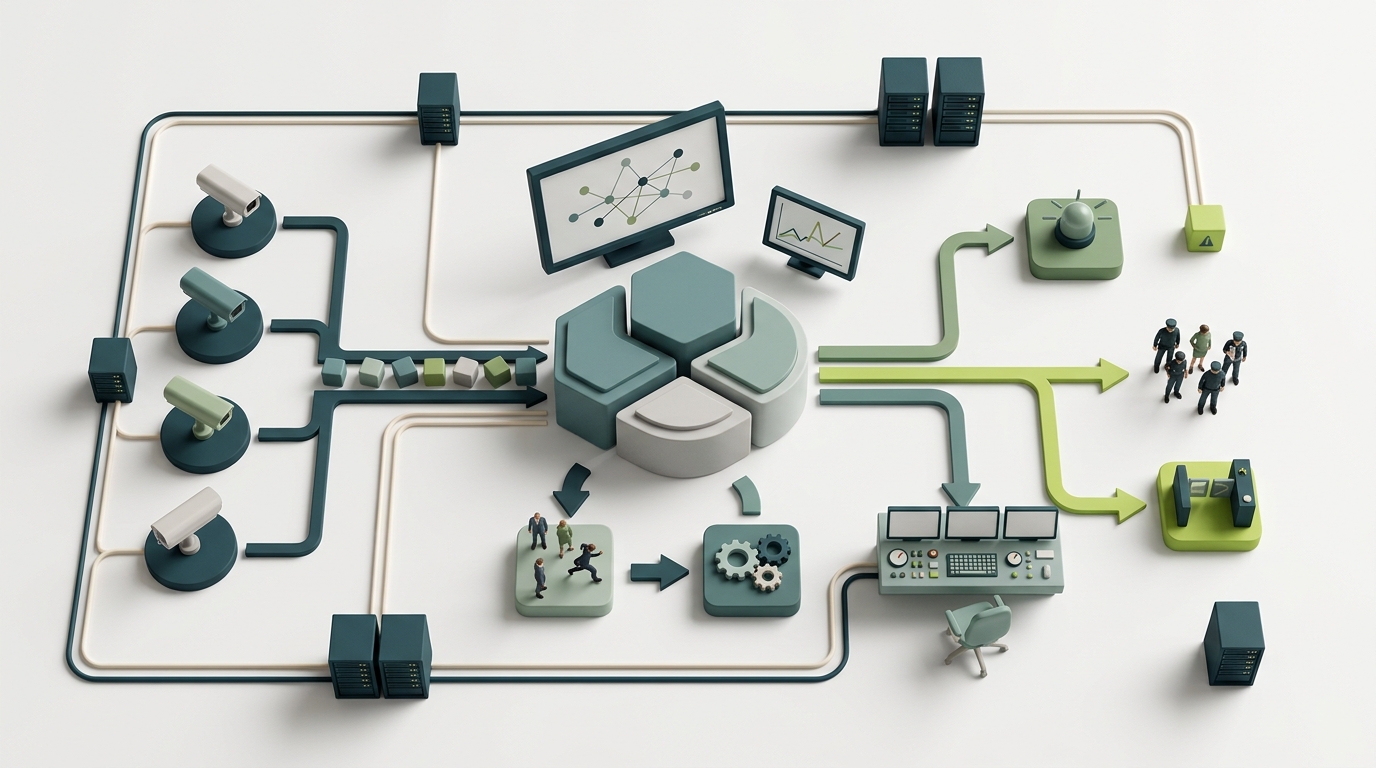

Řešení: Nasazení AI detekčního systému s pokrytím IT i OT sítě, integrace s existujícím SIEM nástrojem a nastavení automatické izolace pro kritické výrobní segmenty. Implementace proběhla za 6 týdnů bez výpadku výroby.